Sous Windows, un processus est un programme ou une tâche en cours d’exécution, comme un navigateur (ex. : Chrome), un service système ou, dans le pire des cas, un malware. Certains processus peuvent consommer trop de ressources (CPU, mémoire) ou poser des risques de sécurité. Bien que le Gestionnaire des tâches de Windows offre une interface graphique pour gérer les processus, les commandes tasklist et taskkill permettent un contrôle plus précis et rapide via l’invite de commandes.Dans ce tutoriel, nous allons :

- Explorer la commande tasklist pour lister et analyser les processus, y compris les services associés et les processus cachés.

- Utiliser taskkill pour arrêter des processus spécifiques, qu’ils soient identifiés par leur nom ou leur PID (identifiant de processus).

- Appliquer ces commandes dans un cas pratique : identifier un processus suspect (par exemple, un malware) et le terminer en toute sécurité.

Prérequis avant de débuter:

- Un ordinateur sous Windows (ce tutoriel est basé sur Windows 11, mais les commandes fonctionnent sur Windows 10 et versions antérieures).

- Accès à l’invite de commandes (cmd) avec ou sans droits administrateurs (certains processus nécessitent des privilèges élevés pour être terminés).

- Une connexion réseau (optionnelle, pour vérifier si un processus suspect communique avec l’extérieur).

Étape 1 : Accéder à l’invite de commandesPour utiliser tasklist et taskkill, vous devez ouvrir l’invite de commandes :

- Appuyez sur Windows + R pour ouvrir la fenêtre Exécuter.

- Tapez cmd et appuyez sur Entrée.

- Pour exécuter certaines actions nécessitant des privilèges élevés (comme terminer un processus système), faites un clic droit sur l’icône de l’invite de commandes et sélectionnez Exécuter en tant qu’administrateur.

Une fois dans l’invite de commandes, vous êtes prêt à utiliser tasklist et taskkill.

Étape 2 : Comprendre et utiliser la commande tasklist

La commande tasklist affiche la liste des processus en cours d’exécution sur votre système. Elle fournit des informations telles que le nom du processus, son PID, l’utilisation de la mémoire et, selon les options, les services associés ou les détails avancés.

Syntaxe de base:

tasklistCette commande affiche une liste basique des processus avec :

- Nom de l’image : le nom du fichier exécutable (ex. : chrome.exe).

- PID : l’identifiant unique du processus.

- Nom de session : la session utilisateur (ex. : Console).

- N° de session : l’ID de la session.

- Utilisation mémoire : la quantité de mémoire utilisée par le processus.

Exemple de sortie :

Nom de l'image PID Nom de session N° session Utilisation mémoire

===================== ====== ================ ============ ===================

explorer.exe 1234 Console 1 25 672 K

chrome.exe 5678 Console 1 98 456 K

svchost.exe 9012 Services 0 12 345 KOptions utiles de tasklist

Voici les options les plus pratiques pour analyser les processus, notamment dans le cadre de la détection de malwares ou de processus gourmands :

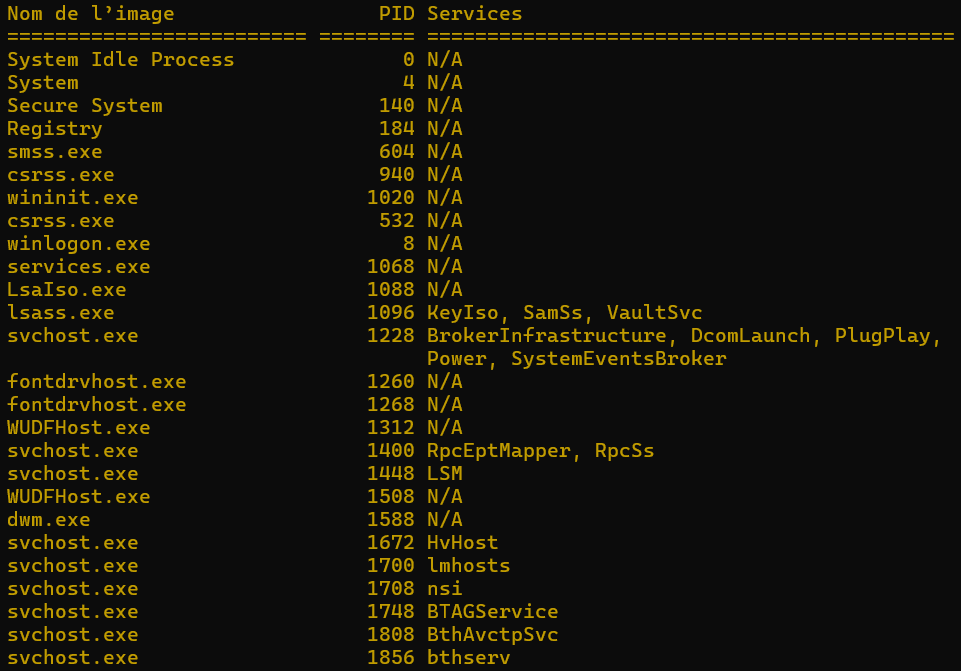

- Lister les processus avec leurs services associés :

tasklist /svc- Cette commande affiche les services liés à chaque processus, particulièrement utile pour identifier si un processus comme svchost.exe est légitime ou suspect.

- Exemple : Vous verrez que svchost.exe peut être associé à des services comme wuauserv (Windows Update) ou à des services inconnus (signe potentiel d’un malware).

2. Filtrer un processus spécifique :

tasklist | findstr "chrome"Cette commande filtre les processus contenant le mot « chrome » (par exemple, pour repérer toutes les instances de Google Chrome).

Exemple de sortie :

chrome.exe 5678 Console 1 98 456 K

chrome.exe 6789 Console 1 102 123 K- Cette commande peut-ête utile pour vérifier si un processus comme chrome.exe consomme trop de ressources ou si une instance suspecte utilise un nom similaire.

3. Afficher des informations détaillées (mode verbeux) :

tasklist /V- Ajoute des détails comme le titre de la fenêtre, l’utilisateur exécutant le processus et le temps CPU utilisé.

- Exemple : Vous pourriez repérer un processus nommé malware.exe exécuté par un utilisateur inconnu ou avec un titre de fenêtre suspect.

4. Exporter la liste pour analyse :

tasklist > processus.txtCette commande Enregistre la liste des processus dans un fichier texte (processus.txt) pour une analyse ultérieure.

Cas pratique : Identifier un processus suspect avec tasklistImaginons que votre ordinateur est lent et que vous suspectez un malware. Voici comment procéder :

- Ouvrez l’invite de commandes.

- Tapez tasklist /svc pour lister tous les processus et leurs services associés.

- Recherchez des processus inhabituels, comme un exécutable avec un nom étrange (ex. : xyz123.exe) ou un svchost.exe non associé à un service Windows connu.

- Utilisez tasklist /V pour obtenir plus de détails, comme l’utilisateur exécutant le processus ou son chemin d’exécution.

- Si vous repérez un processus suspect, notez son PID ou son nom de l’image.

Étape 3 : Utiliser la commande taskkill pour arrêter un processus

Une fois un processus suspect ou gourmand identifié, la commande taskkill permet de le terminer. Elle peut arrêter un processus par son PID ou son nom de l’image.

Voici la syntaxe de base

taskkill /PID [numéro] /Fou

taskkill /IM [nom_du_processus] /F- /PID : cible un processus spécifique par son identifiant.

- /IM : cible un processus par son nom (ex. : malware.exe).

- /F : force l’arrêt du processus (nécessaire pour les processus bloqués ou malveillants).

Quelques exemples concrets

- Arrêter un processus par son PID : Supposons que vous avez identifié un processus suspect avec le PID 1234 :

taskkill /PID 1234 /F- Résultat : SUCCÈS : Le processus avec le PID 1234 a été arrêté.

2. Arrêter un processus par son nom : Si vous repérez un processus nommé malware.exe :

taskkill /IM malware.exe /F- Cela terminera toutes les instances de malware.exe.

3. Arrêter plusieurs instances d’un processus : Pour fermer toutes les instances de Google Chrome :

taskkill /IM chrome.exe /FQuelques précautions tout de même avec taskkill

- Droits administrateurs : Certains processus système ou malveillants nécessitent une invite de commandes exécutée en mode administrateur pour être terminés.

- Processus critiques : Terminer des processus comme svchost.exe ou csrss.exe peut rendre votre système instable. Assurez-vous que le processus ciblé n’est pas essentiel à Windows.

- Vérification : Après avoir exécuté taskkill, utilisez tasklist pour confirmer que le processus a bien été arrêté.

Cas pratique : Identifier et arrêter un malware avec tasklist et taskkill

Voici un scénario réaliste pour illustrer l’utilisation combinée de tasklist et taskkill :

Contexte: Votre ordinateur est anormalement lent, et vous suspectez un malware. Vous décidez d’utiliser tasklist pour analyser les processus et taskkill pour arrêter le coupable.

Voici les Étapes:

- Ouvrir l’invite de commandes en mode administrateur :

- Cliquez sur Démarrer, tapez cmd, faites un clic droit et sélectionnez Exécuter en tant qu’administrateur.

- Lister tous les processus avec leurs services :

tasklist /svcParcourez la liste. Vous remarquez un processus nommé xyz123.exe ou autre qui n’est associé à aucun service connu et consomme 200 Mo de mémoire.

Pour obtenir plus de détails :

tasklist /V | findstr "xyz123"La sortie montre que xyz123.exe est exécuté par un utilisateur inconnu et que son chemin d’exécution est C:\Temp\xyz123.exe (un dossier inhabituel pour un programme légitime).

3. Terminer le processus suspect :

taskkill /IM xyz123.exe /FRésultat : SUCCÈS : Le processus « xyz123.exe » a été arrêté.

4. Vérifier que le processus est arrêté :

tasklist | findstr "xyz123"- Si aucune sortie n’apparaît, le processus a été correctement terminé.

- Actions complémentaires :

- Exécutez un antivirus pour analyser le fichier C:\Temp\xyz123.exe.

- Supprimez le fichier suspect (après confirmation qu’il s’agit d’un malware).

- Redémarrez l’ordinateur pour vous assurer que le processus ne se relance pas.

Astuces et bonnes pratiques

- Identifier les processus cachés ou suspects :

- Utilisez tasklist /V pour repérer des processus avec des titres de fenêtre inhabituels ou exécutés par des utilisateurs inconnus.

- Comparez les noms de processus avec ceux des programmes légitimes (ex. : svchost.exe doit toujours être dans C:\Windows\System32).

- Surveiller les performances :

- Si un processus consomme trop de CPU ou de mémoire (visible dans la colonne « Utilisation mémoire » de tasklist), envisagez de le terminer avec taskkill après vérification.

- Automatisation :

- Vous pouvez créer un fichier batch pour automatiser des tâches répétitives. voici un exemple :

@echo off

tasklist | findstr "chrome" > chrome_process.txt

echo Liste des processus Chrome enregistrée dans chrome_process.txt

pause4. Compléter avec d’autres outils :

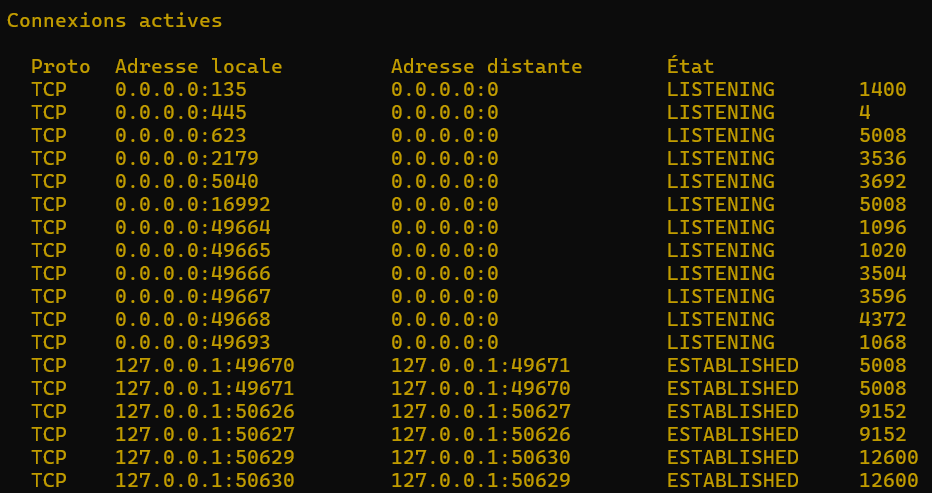

- Utilisez netstat -ano pour voir si un processus suspect établit des connexions réseau, puis croisez le PID avec tasklist.

- Explorez le Gestionnaire des tâches ou des outils comme Process Explorer pour une interface graphique complémentaire.

Limites et précautions

- Malwares sophistiqués : Certains malwares se déguisent sous des noms légitimes (ex. : svchost.exe dans un dossier inhabituel). Vérifiez toujours le chemin d’exécution avec tasklist /V.

- Risques d’arrêt de processus système : Terminer des processus essentiels peut provoquer des erreurs ou un crash du système. En cas de doute, recherchez le nom du processus en ligne (ex. : sur le site de Microsoft).

- Redémarrage des processus malveillants : Certains malwares se relancent automatiquement après un taskkill. Utilisez un antivirus pour supprimer définitivement la menace.

- Privilèges : Sans droits administrateurs, vous ne pourrez pas arrêter certains processus protégés.

Conclusion

Les commandes tasklist et taskkill sont des outils essentiels pour tout utilisateur Windows souhaitant gérer les processus, diagnostiquer des problèmes de performance ou neutraliser des menaces potentielles comme les malwares.

En combinant tasklist /svc pour lister les processus et leurs services, tasklist /V pour des détails avancés, et taskkill /F pour arrêter les processus suspects, vous pouvez reprendre le contrôle de votre système en quelques commandes.

Pour aller plus loin, explorez d’autres commandes réseau comme netstat ou tracert, ou utilisez des outils comme Windows Defender pour une analyse approfondie des malwares. N’hésitez pas à expérimenter ces commandes dans un environnement sûr pour vous familiariser avec leur fonctionnement.Si vous avez des questions ou souhaitez approfondir un point spécifique, laissez un commentaire ou consultez la documentation officielle de Microsoft sur les commandes tasklist et taskkill.

Share this content:

Laisser un commentaire